Bismilahirohanirrohim..

Artikel ini menunjukkan contoh konfigurasi authentication (authentikasi) dalam proses pertukaran informasi routing untuk Routing Information Protocol versi 2 (RIPv2).

RIPv2 mendukung dua mode authentikasi :

- Plain-Text

- Message Digest 5 (MD5)

Mode authentikasi plain-text merupakan mode default ketika kita mengaktifkan authentikasi pada protocol routing RIPv2. Authentikasi plain text tidak disarankan untuk digunakan berkaitan dengan masalah keamanan, karena kata sandi authentikasi yang tidak terenkripsi dikirim dalam setiap paket pertukaran informasi routing pada RIPv2. Sedangkan authentikasi MD5 adalah mode authentikasi opsional dimana kunci yang dikirim dan dipertukarkan untuk authentikasi dalam bentuk digest MD5 (Jauh lebih aman dari sisi security).

Authentikasi MD5 menggunakan algoritma hash MD5, dalam mode authentikasi ini, pembaruan routing tidak membawa kata sandi dalam authentikasi. Sebaliknya, yang dibawa adalah nilai hash dengan panjang 128-bit dari kata sandi dan pesan dikirim bersama dalam proses authentikasi.

Authentikasi MD5 menggunakan algoritma hash MD5, dalam mode authentikasi ini, pembaruan routing tidak membawa kata sandi dalam authentikasi. Sebaliknya, yang dibawa adalah nilai hash dengan panjang 128-bit dari kata sandi dan pesan dikirim bersama dalam proses authentikasi.

Baca juga : Hashing : Mekanisme menjamin integritas data

Keamanan dalam jaringan tentu sangat penting. Mengamankan jaringan termasuk mengamankan pertukaran informasi routing antar router, seperti memastikan bahwa informasi yang dimasukkan ke dalam tabel routing valid dan tidak berasal atau diubah oleh seseorang yang mencoba mengganggu jaringan.

Seorang penyerang mungkin mencoba meng-advertise routing update yang tidak valid untuk mengelabui router agar mengirim data ke tujuan yang salah (spoofing), atau untuk menurunkan kinerja jaringan (Denial of service). Selain itu, routing update yang tidak sah bisa masuk di tabel routing karena konfigurasi yang tidak benar atau karena router tidak berfungsi. Karena itu penting untuk mengotentikasi proses routing update yang berjalan pada router.

Konfigurasi RIPv2 dengan authentikasi

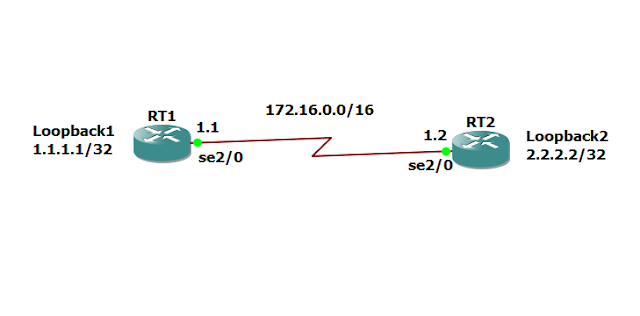

Skema jaringan :

Pada contoh konfigurasi ini saya menggunakan software Simulasi GNS3 dan Cisco IOU

Tahapan dalam konfigurasi authentikasi pada RIPv2

- Menetukan nama dari key-chain

- Menentukan nomor kunci pada Key-chain

- Menetukan string/text/angka yang akan digunakan sebagai password aktual

- Mengaplikasikan authentikasi pada interface dan menetukan key chain mana yang akan digunakan

- Mentukan mode authentikasi, plaintext atau MD5

Plain-Text Authentication

Router 1

IOU1#configure terminal IOU1(config)#hostname RT RT1(config)#key chain GANSAN RT1(config-keychain) #key 1 RT1(config-keychain-key)#key-string Cisco123! RT1(config-keychain-key)#exit RT1(config)#interface loopback1 RT1(config-if)#ip address 1.1.1.1 255.255.255.255 RT1(config-if)#no shutdown RT1(config-if)#inter serial 2/0 RT1(config-if)#ip address 172.16.1.1 255.255.0.0 RT1(config-if)#ip rip authentication key-chain GANSAN RT1(config-if)#no shutdown RT1(config-if)#exit RT1(config)#router rip RT1(config-router)#ver RT1(config-router)#version 2 RT1(config-router)#network 1.1.1.1 RT1(config-router)#network 172.16.0.0 RT1(config-keychain-key)#exit

- Perintah RT1(config)#key chain [nama key chain], digunakan untuk menentukan nama key-chain yang mungkin berisi 1 atau lebih kunci (tidak harus identik antar router).

- Perintah RT1(config-keychain)#key [nomor], digunakan menentukan nomor kunci. Range nya 1 - 2147483647 (tidak harus identik antar router).

- Perintah RT1(config-keychain-key)#key-string [string], digunakan untuk menentukan password aktual yang akan dipakai

Lanjutkan konfigurasi pada router lainnnya

Router 2

IOU2#configure terminal

IOU2(config)#hostname RT

RT2(config)#key chain GANSAN

RT2(config-keychain)#key 1

RT2(config-keychain-key)#key-string Cisco123!

RT1(config-keychain-key)#exit

RT2(config)#interface loopback2

RT2(config-if)#ip address 2.2.2.2 255.255.255.255

RT2(config-if)#no shutdown

RT2(config-if)#inter serial 2/0

RT2(config-if)#ip address 172.16.1.2 255.255.0.0

RT2(config-if)#ip rip authentication key-chain GANSAN

RT2(config-if)#no shutdown

RT2(config-if)#exit

RT2(config)#router rip

RT2(config-router)#ver

RT2(config-router)#version 2

RT2(config-router)#network 2.2.2.2

RT2(config-router)#network 172.16.0.0

RT1(config-keychain-key)#exit

Gunakan perintah debug ip rip untuk menverifikasi proses authentikasi plaintext RIPv2

RT1#debug ip rip

RT1#

*May 29 20:08:21.910: RIP: received packet with text authentication Cisco123!

*May 29 20:08:21.910: RIP: received v2 update from 172.16.1.2 on Serial2/0

*May 29 20:08:21.910: 2.0.0.0/8 via 0.0.0.0 in 1 hops

RT2#debug ip rip

RT2#

*May 29 20:08:51.106: RIP: received packet with text authentication Cisco123!

*May 29 20:08:51.106: RIP: received v2 update from 172.16.1.1 on Serial2/0

*May 29 20:08:51.106: 1.0.0.0/8 via 0.0.0.0 in 1 hops

Untuk menghentikan debug ip rip, gunakan perintah undebug all.

MD5 Authentication

Konfigurasi identik dengan authentikasi plaintext, bedanya adalah penggunaan perintah tambahan ip rip authentication mode md5. mode authentikasi MD5 harus dikonfigurasi dikedua sisi, dan pastika nomor kunci dan string kunci cocok di kedua sisi.

RT1#configure terminal

RT1(config)#interface serial 2/0

RT1(config-if)#ip rip authentication mode md5

RT1(config-if)#[ctrl + c]

RT2#configure terminal

RT2(config)#interface serial 2/0

RT2(config-if)#ip rip authentication mode md5

RT2(config-if)#[ctrl + c]

Aktifkan kembali mode debug ip rip pada RT1 dan RT2 untuk melakukan verifikasi mode authentikasi MD5.

RT1#

*May 29 20:18:07.616: RIP: received packet with MD5 authentication

*May 29 20:18:07.616: RIP: received v2 update from 172.16.1.2 on Serial2/0

*May 29 20:18:07.616: 2.0.0.0/8 via 0.0.0.0 in 1 hops

RT2#

*May 29 20:17:33.674: RIP: received packet with MD5 authentication

*May 29 20:17:33.674: RIP: received v2 update from 172.16.1.1 on Serial2/0

*May 29 20:17:33.674: 1.0.0.0/8 via 0.0.0.0 in 1 hops

Sekian dan terima kasih..semoga bermanfaat ^^

No comments:

Post a Comment